Threat Detection mit Suricata und Network Intrusion Detection (NIDS) verstehen

Moderne Netzwerke sind mit einer noch nie dagewesenen Anzahl an Bedrohungen konfrontiert – von ausgefeilter Malware bis hin zu Zero-Day-Exploits und Insider-Angriffen. Bedrohungserkennung (Threat Detection) ermöglicht es Unternehmen, bösartiges oder anormales Verhalten in Echtzeit zu überwachen, zu analysieren und darauf zu reagieren.

Dieser Leitfaden befasst sich eingehend mit Konzepten der Bedrohungserkennung, Suricata als führender IDS/IPS-Engine, Network Intrusion Detection Systems (NIDS) und der Rolle von NEOX PacketOwl bei der Paketerfassung, Überwachung und forensischen Untersuchung. Diese Ressource, die sich an Ingenieure und SOC-Analysten richtet, geht über einen oberflächlichen Überblick hinaus und bietet technische Einblicke, Einsatzstrategien und fortgeschrittene operative Anleitungen.

Was ist Threat Detection? - Technische Perspektive

Signaturbasierte Erkennung

- Erkennt Bedrohungen anhand vordefinierter Muster wie Malware-Signaturen, Exploit-Sequenzen oder bekannter bösartiger IPs.

- Vorteile: Schnelle Erkennung bei bekannten Angriffen.

- Beschränkungen: Neuartige oder polymorphe Bedrohungen werden nicht erkannt.

Anomaliebasierte Erkennung

- Ermittelt grundlegende Verhaltensweisen für Netzwerkverkehr, Flow-Charakteristiken und Protokollverwendung.

- Kennzeichnet Abweichungen wie ungewöhnliche DNS-Abfragemuster, unerwartete TLS-Verschlüsselungen oder unregelmäßige Paketgrößen.

- Wird oft mit maschinellen Lernmodellen kombiniert, um die Erkennungsgenauigkeit im Laufe der Zeit zu verbessern.

Protokoll- und Deep Packet Inspection (DPI)

- Untersucht sowohl Header als auch Payloads auf den Ebenen 2-7.

- Entdeckt: Verdächtige HTTP-Anfragen, laterale SMB-Movements, FTP-Malware-Transfers oder SSH-Tunneling-Anomalien.

- Unterstützt das Extrahieren und Speichern von Dateien aus dem Datenverkehr zur weiteren Analyse in Sandboxen.

Analyse von verschlüsseltem Datenverkehr

- Der meiste Netzwerkverkehr ist SSL/TLS verstehen (HTTPS, TLS, QUIC).

- Die Erkennung stützt sich auf TLS-Handshake-Metadaten, JA3/JA3S-Fingerprints, Zertifikatsanomalien und Verkehrsflussmerkmale.

- Zu den fortgeschrittenen Techniken gehören die statistische Datenflussanalyse, die Erkennung von Anomalien und die optionale SSL-Entschlüsselung, sofern die Richtlinien dies zulassen.

Echtzeit-Alarmierung & Forensik

- Warnungen werden innerhalb von Millisekunden generiert, wenn Anomalien oder Übereinstimmungen auftreten.

- Paketerfassung, Sitzungsprotokolle und Metadaten werden für eine detaillierte forensische Rekonstruktion aufbewahrt.

Um die Erkennung von Bedrohungen mit Suricata & NIDS zu meistern, ist ein tiefes Verständnis dieser Kernprinzipien erforderlich. Diese Grundlage ist entscheidend für den effektiven Einsatz von Tools wie Suricata, um von der einfachen Alarmierung zu echter Bedrohungsjagd und Netzwerksicherheitsüberwachung überzugehen. Die folgenden Abschnitte bieten einen technischen Tiefgang bei der Implementierung dieser Methoden für eine robuste Bedrohungserkennung mit Suricata & NIDS.

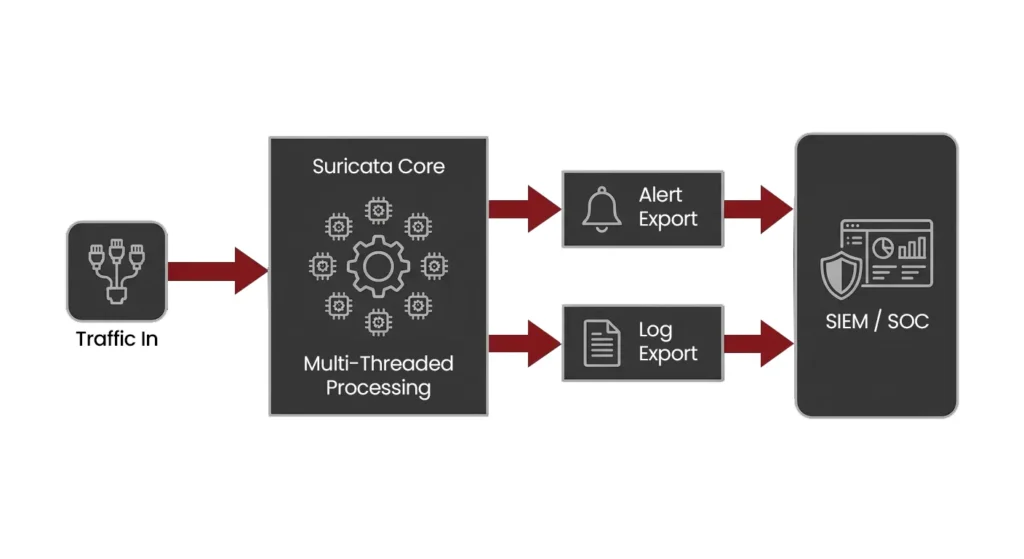

Diagramm 1 : Ablauf einer Bedrohungserkennung

Vertiefung: Suricata IDS/IPS Engine

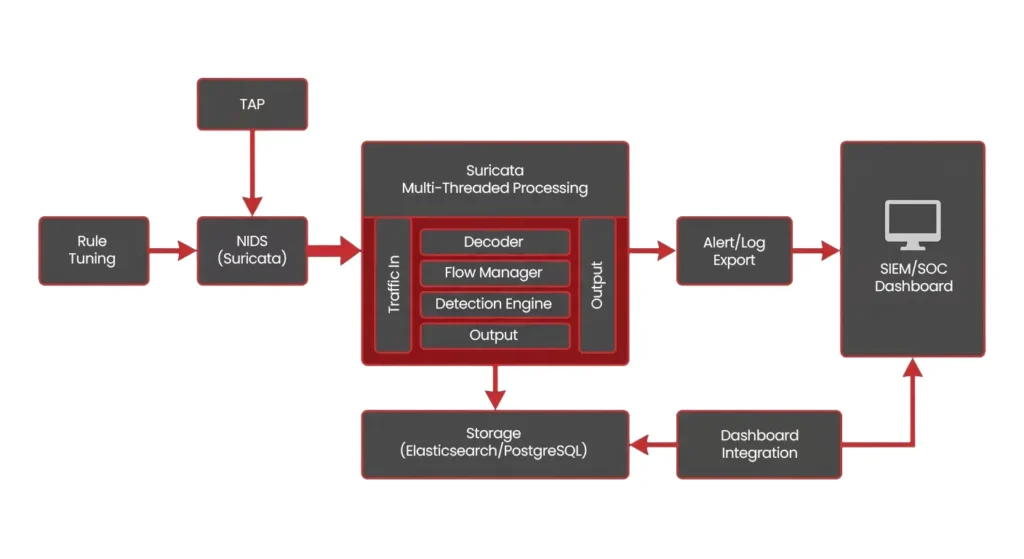

Suricata ist eine leistungsstarke IDS/IPS/NSM-Engine mit mehreren Threads, die signatur- und anomaliebasierte Erkennung, Protokoll-parsing, Dateiextraktion und Paketerfassung unterstützt.

Betriebsmodi

- IDS (Intrusion Detection System): Überwacht gespiegelten/ausgeleiteten Datenverkehr; generiert Warnungen.

- IPS (Intrusion Prevention System): Inline-Modus; verwirft oder blockiert bösartige Pakete.

- NSM (Network Security Monitoring): Protokolliert Datenflüsse, Protokoll-Metadaten, Warnmeldungen; unterstützt die Suche nach Bedrohungen.

- Vollständige/bedingte Paketerfassung: Erfasst vollständige Pakete oder nur ausgelöste Sitzungen zur Speicherung.

Technische Merkmale

- Multithreading-Paketverarbeitung: Effiziente Nutzung der CPU-Kerne für hohen Durchsatz.

- Signatur-Engine: Unterstützt Snort v2-Regeln, benutzerdefinierte Lua-Skripte und ET Open/Pro-Regelsätze.

- Protokoll-Parsing: Verarbeitet HTTP, DNS, SMB, FTP, TLS/SSL, SSH, RTP, SIP und mehr.

- Datei-Extraktion: Extrahiert Dateien aus dem Datenverkehr (Anhänge, Binärdateien) für die Sandbox-Analyse.

- Logging-Formate: EVE JSON zur einfachen Integration in SIEM- und Analysetools.

- Leistungsstarke E/A: Unterstützt AF_PACKET, PF_RING, DPDK für 10/40/100 Gbps Netzwerke.

Erweiterte Anwendungsfälle

- Unternehmensüberwachung: Erkennung von lateralen Bewegungen, Datenexfiltration, Malware-C2-Verkehr.

- Cloud-Bereitstellungen: Suricata containerisiert in Kubernetes/VMs für Ost-West-Verkehrsinspektion.

- Finanz-Netzwerke: Erkennung extrem niedriger Latenzzeiten in Handelsumgebungen.

- Dienstanbieter: Verwaltete NDR- oder IDS-Dienste für mehrere Kunden

Diagramm 2 : Suricata-Architektur

Network Intrusion Detection Systems (NIDS) — Technischer Überblick

Ein NIDS überwacht den Datenverkehr an Netzwerkengpässen und wendet eine Deep Inspection an, um bösartiges Verhalten zu erkennen.

Schlüsselkomponenten

- Traffic Mirroring: Netzwerk-TAPs oder SPAN-Ports replizieren den Datenverkehr.

- Tiefe Paketanalyse: IDS-Engines analysieren alle Schichten und Protokolle.

- Alarmierung & Protokollierung: Detaillierte Metadaten (Quelle/Ziel, Zeitstempel, übereinstimmende Regel).

- Paketerfassung & Forensik: Speichert vollständige PCAPs oder ausgelöste Sitzungsaufzeichnungen.

- Regel-Verwaltung: Anpassungen und Abstimmungen reduzieren Fehlalarme.

Vorteile für technische Teams

- Vollständige Netzwerktransparenz (einschließlich lateraler Bewegungen).

- Erkennung in Echtzeit mit minimalen Fehlalarmen.

- Forensische Rekonstruktion anhand erfasster Pakete.

- Fähigkeit zur Bedrohungsjagd anhand des historischen Datenverkehrs.

- Einhaltung gesetzlicher Vorschriften (PCI DSS, GDPR).

Diagramm 3 : NIDS-Architektur

NEOX PacketOwl - Leistungsstarke Paketerfassung und Unterstützung bei der Erkennung von Bedrohungen

PacketOwl ergänzt IDS/IPS-Lösungen durch eine zuverlässige High-Speed-Paketerfassung.

Architektur und Leistung

- Line-Rate-Erfassung mit 10/40/100 Gbps ohne Paketverlust.

- FPGA-Beschleunigung für optimierten Durchsatz.

- NVMe/SSD-Speicher mit hoher Kapazität für langfristige Speicherung.

Integration mit Suricata

- PacketOwl speist gespiegelten/ausgeleiteten Datenverkehr in Suricata ein, um Bedrohungen in Echtzeit zu erkennen.

- Ereignisgesteuerte PCAP-Speicherung stellt sicher, dass alle verdächtigen Sitzungen gespeichert werden.

- Exportieren Sie Protokolle und Paketdaten an SIEM/SOC für eine einheitliche Sichtbarkeit.

Anwendungsfälle

- SOC/Unternehmen: Ost-West- und Nord-Süd-Überwachung mit forensischer Erfassung.

- Finanzielle Netzwerke: Erfassung und Speicherung mit extrem niedriger Latenz für die Einhaltung von Compliance.

- Dienstanbieter: NDR/IDS als Dienstleistung.

- Cloud-Einsätze: Virtuelle PacketOwl-Instanzen für die Verkehrserfassung in VMs/Containern.

Diagramm 4 : NEOX PacketOwl

Erweiterte Konzepte & Best Practices

Regel-Management

- Suricata-Update für ET Open/Pro-Regelsätze.

- Benutzerdefinierte Regeln für kritische Assets, proprietäre Protokolle oder interne Anwendungen.

Optimierung der Leistung

- AF_PACKET, PF_RING, DPDK für Umgebungen mit hohem Durchsatz.

- Richtiges Tuning von Threads, Ringpuffern und NIC-Offloads.

Datenaufbewahrung & Forensik

- Ereignisgesteuerte vs. kontinuierliche Erfassung.

- Archivierung von PCAPs für die historische Suche nach Bedrohungen.

SOC-Integration

- Exportieren Sie Alarme und Metadaten in EVE JSON.

- Visualisierung in Kibana, Splunk oder Grafana Dashboards.

- Führen Sie forensische Analysen und die Rekonstruktion der Zeitachse durch.

Diagramm 5 : Architektur für fortschrittliche Konzepte

FAQs

Kann Suricata IDS und IPS gleichzeitig ausführen?

In der Regel jeweils ein Modus; hybride Architekturen verwenden passives IDS plus Inline-IPS.

Wie gewährleistet PacketOwl keinerlei Null-Paketverlust?

Hardwarebeschleunigung, Hochgeschwindigkeits-NICs und optimierte E/A-Pfade ermöglichen die Erfassung mit Leitungsgeschwindigkeit.

Kann PacketOwl mit Netzwerk-TAPs oder SPAN-Ports integriert werden?

Ja, für eine klare und unverfälschte Transparenz des Netzwerkverkehrs.

Welche Dateiformate werden unterstützt?

PCAP und PCAP-NG, kompatibel mit Wireshark, Zeek und forensischen Tools.

Wie lange kann der Datenverkehr gespeichert werden?

Abhängig vom Modell und Speicher; mehrstufiger Speicher ermöglicht langfristige Aufbewahrung.